Avast erlaubt den MITM-Angriff sowie Superfish

26.05.2016 | Petra Alm

Bestimmt haben Sie die Affäre des Computerherstellers Lenovo und des Programms Superfish registriert, welches mit einem eigenen Zertifikat Daten der Nutzer gelesen hat. Auf gleiche Art umgehen aber das HTTPS Protokoll auch andere Programme und stellen sich dabei nützlich. Das bekannteste von Ihnen ist auf jeden Fall Avast. Anstatt des Serverzertifikats nutzt es eigene Zertifikate und darüber hinaus noch falsch.

„Gelungener” Man in the middle Angriff

Das Programm eines aktiven Herstellers führt den sog. Man-in-the-middle Angriff mithilfe der eigenen SSL-Zertifikate durch. Der MITM-Angriff stellt das Koncept des gefälschten SSL-Zertifikats dar, welches mit keinem Server, sondern mit einem Hacker kommunizieren kann. Die Kommunikation wird nicht verschlüsselt und man verwendet kein korrektes SSL-Zertifikat des Servers.

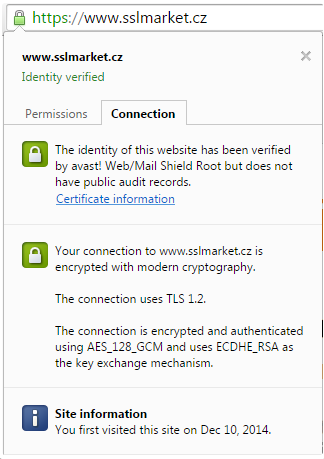

Das gleiche Prinzip wird vom Avast verwendet. Das Avast-Programm installiert den Schutzschild automatisch. Zum Glück ist es möglich, das Programm in den Einstellungen auszuschalten. Das Programm installiert Root-Zertifikate ins System, durch welche seine Zertifikate ausgestellt werden können, welche anstatt der SSL-Zertifikate von den vertrauenswürdigen Zertifizierungsstellen eingespielt werden.

Falls Sie eine Website mit der grünen Adressleiste durch den Avastschutzschild aufrufen, wird kein EV-Zertifikat mit der grünen Adressleiste auftauchen. Es wird das durch Avast ausgestellte SSL-Zertifikat angezeigt, die Kommunikation wird dank dem Root von Avast vertrauenswürdig sein. Jedoch wird kein hochwertiges EV-Zertifikat im Browser sichtbar.

Das Gleiche werden Sie auch bei der Webseite Ihrer Bank sehen. Sie erhalten das gefälschte SSL-Zertifikat und Sie wissen nichts davon!

EV-Zertifikate kann man nicht fälschen, daher werden sie eliminiert

Die Zertifizierungsstelle stellt das EV-Zertifikat nach einem strengen Validierungsprozess aus und es ist nicht möglich, ein eigenes EV-Zertifikat auszustellen. Das EV-Zertifikat wird vom Avast völlig eliminiert, auch das sog. Certificate Transparency kann man dann nicht verwenden. Die Benutzer des Chrome Browsers können folgende Meldung sehen:

Der grüne Adressbalken fehlt!

Der Große Bruder

Es ist traurig, dass die Software von Avast, welche schützen sollte, die größten Probleme oder Sicherheitslücken bietet. Es ist unseriös, dass die vertrauenswürdigen Zertifikate durch Avast-Zertifikate ersetzt werden. Avast fragt die Benutzer nicht, ob sie auf diese Weise "geschützt werden" möchten. Diese Schutzfunktion kann man bei der fortgeschrittenen Installation ausschalten, aber die Beschreibung der Funktion fehlt völlig.

Avast rechtfertigt sich damit, dass auch per HTTPS Viren übertragen werden können. Das ist aber kein Problem des Zertifikats, sondern der Serveradministratoren. Die Zertifizierungsstellen GeoTrust und Symantec bieten ihren Kunden ua. auch das Web Site Malware Scan an. Es handelt sich um eine kostenlose renommierte Absicherungsfunktion gegen Computerviren.

Passen Sie auf "Helfer" auf und prüfen Sie ihre SSL-Zertifikate

Auch Antivirenprogramme können kontrovers sein. Passen Sie auf "Helfer" auf, welche sich auf Ihren PCs installieren. Wir empfehlen, das SSL-Zertifikat und seine Zertifizierungsstelle bei wichtigen Webprojekten zu prüfen.

Avast ist nicht der Einzige

Den MITM-Agriff verwenden mehrere Produkte und Gesellschaften, z.B. GoGo Airlines. Sehr oft werden gefälschte SSL-Zertifikate von undemokratischen Regimen verwendet, und zwar für Google Server, Facebook, ua. Unter Desktop-Programmen kann man zum Beispiel PrivDog im Browser von Comodo erwähnen.

Weitere Informationen zu MITM-Programmen, auf welche man aufpassen sollte, können Sie im Artikel Security software found using Superfish-style code, as attacks get simpler finden.

Schutzschild kann man ausschalten

Das Ziel des Artikels ist, auf die Funktion des Avast-Programms hinzuweisen, welche missbraucht werden kann. Außerdem wird das Vertrauen der Kunden gestört. Es ist nicht das Ziel, die Benutzer dazu zubringen, das Avast-Programm nicht weiter zu verwenden. Diesen Schutzschild können Sie in den Einstellungen des Programms ausschalten.

Spezialistin für TLS-Zertifikate

DigiCert TLS/SSL Professional

e-mail: info(at)sslmarket.de